核心提要:以太坊Fusaka升级后,地址投毒攻击显著上升,攻击者利用低燃料费发送微量交易制造虚假历史。此类骗局依赖用户复制粘贴习惯,导致资金误转。安全机构已推动钱包端验证机制与早期预警系统应对。

以太坊升级后地址投毒事件频发 安全隐患浮出水面

以太坊网络在经历Fusaka升级后,出现大量地址投毒攻击案例,引发社区对链上安全的广泛关注。该类攻击通过向与真实地址高度相似的地址发送极小金额交易,诱导用户在后续转账中误选目标,造成不可逆的资金损失。尽管升级本意为优化网络效率与降低交易成本,但其带来的经济性变化意外降低了攻击门槛,使此类心理操纵型欺诈行为迅速蔓延。

地址投毒如何实现?技术与心理双重操控

地址投毒并非基于协议漏洞,而是利用用户行为模式设计的隐蔽骗局。攻击者生成与目标地址仅在首尾字符一致的伪造地址,因多数用户仅核对可见部分,中间差异常被忽略。随后,攻击者以极低成本发送粉尘交易,使伪造地址出现在受害者的历史记录中。当用户在转账时从历史中复制地址,便可能将资金转入错误地址,而区块链确认后无法撤销,导致实际损失。

升级带来便利也滋生新威胁

Fusaka升级显著降低了平均交易费用,使执行大规模粉尘攻击的经济成本大幅下降。过去需承担高昂成本的批量攻击,如今可轻松实现。数据显示,升级后平均交易费用减少约67%,这使得攻击者能在短时间内覆盖数千个潜在目标,将原本零星的诈骗行为转化为系统性威胁。这一变化标志着以太坊生态面临新的安全格局演变。

影响范围扩大 散户与机构均受波及

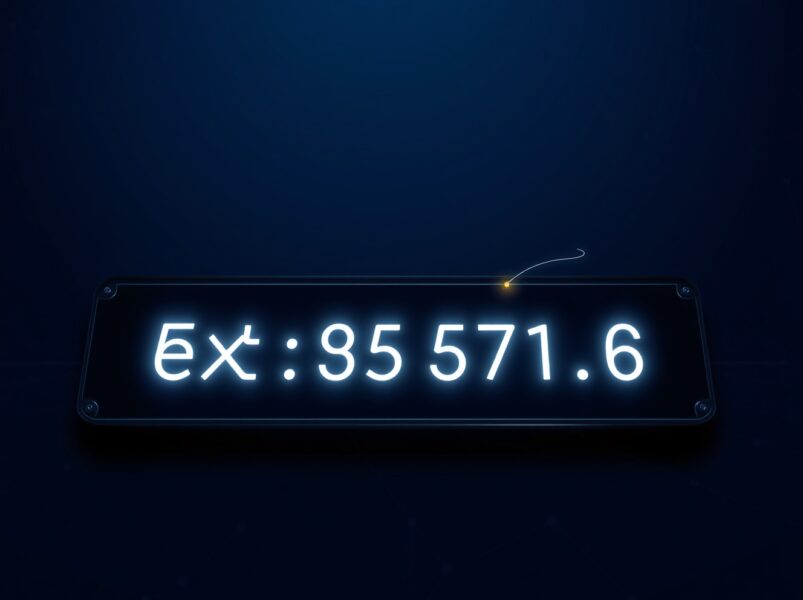

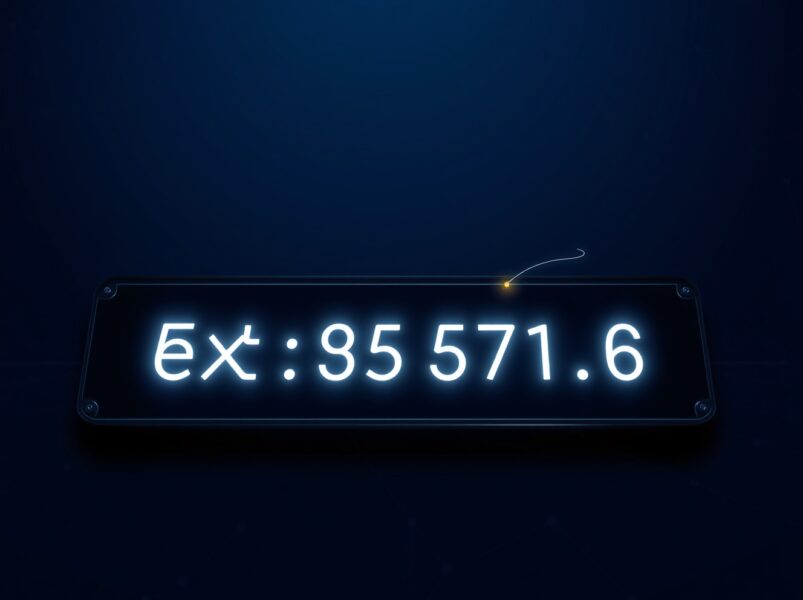

此次攻击波及广泛,包括频繁交互多地址的散户、参与去中心化金融的用户,甚至部分机构账户。据估算,升级后首个季度内,相关骗局造成的资产损失已接近4700万美元。高风险人群多为依赖复制粘贴操作提升效率者,其行为习惯被攻击者精准利用。由于攻击过程无技术入侵痕迹,受害者往往在交易确认后才意识到错误,追回资金在技术层面已不可能。

行业协同应对 推动防御机制落地

面对威胁加剧,主流钱包厂商、交易所安全团队与区块链分析公司展开合作,推出多项缓解措施。当前已部署的方案包括:自动识别高度相似地址并进行视觉警示;在用户尝试向疑似投毒地址转账时触发提醒;以及通过交易监控系统标记异常粉尘输入,提供早期预警。这些技术手段正逐步嵌入主流客户端,提升整体防护能力。

未来方向:平衡效率与安全的长期探索

以太坊开发社区正探讨如何在维持升级成果的同时遏制新型攻击。潜在方案包括引入可选交易过滤机制、增强地址校验逻辑、推广标准化地址收藏功能等。更长远的技术路径或涉及构建基于声誉的地址系统或智能合约验证协议,但实施过程中必须兼顾去中心化原则与用户体验。持续的多方对话将成为决定未来安全演进的关键因素。